WEP(通信学术语)

温馨提示:这篇文章已超过504天没有更新,请注意相关的内容是否还可用!

WEP

通信学术语

WEP是Wired Equivalent Privacy的简称,有线等效保密(WEP)协议是对在两台设备间无线传输的数据进行加密的方式,用以防止非法用户窃听或侵入无线网络。WEP是1999年9月通过的IEEE802.11标准的一部分,使用RC4(Rivest Cipher)串流加密技术达到机密性,并使用CRC-32验和达到资料正确性。

| 中文名 | 有线等效保密协议 |

| 外文名 | Wired Equivalent Privacy |

| 简称 | WEP |

| 类别 | 协议 |

| 目的 | 防止非法用户窃听或侵入无线网络 |

术语简介

WAP经由无线电波的WLAN没有同样的物理结构,因此容易受到攻击、干扰。WEP的目标就是通过对无线电波里的数据加密提供安全性,如同端-端发送一样。WEP特性里使用了rsa数据安全性公司开发的rc4 ping算法。

WEP——Weighted Escapement Policy加权逃逸政策,这个策略主要是在捕食者和食饵的密度间进行加权组合。

运作原理

所谓加密即是将原来传送的资料,经过一特定的运算过程,将原来的讯息隐藏起来,必须再经过相对的运算称作解密,才能还原。在这里尚未经过加密演算的资料,称为明文(Plaintext,简称P),经过加密演算的资料称作密文(Ciphertext,简称C)。在密码算法(cryptographicalgorithm)定义了一组相对的加密函数(Encryption function,简称E)和解密函数(Decryption function,简称D),加密函数和解密函数的算法可以是相同也可以完全不同,在近代的密码学中,加解密多采用钥匙(Key)的方式来运算,即是加密函数和解密函数都在算法中加入Key,函数的算法则是公开的,只有将Key保留,换言之,窃听者如果能得到Key,就能将密文完全破解。

安全要素

标准的64比特WEP使用40比特的钥匙接上24比特的初向量(initialization vector,IV)成为RC4用的钥匙。在起草原始的WEP标准的时候,美国政府在加密技术的输出限制中限制了钥匙的长度,一旦这个限制放宽之后,所有的主要业者都用104比特的钥匙作了128比特的WEP延伸协定。用户输入128比特的WEP钥匙的方法一般都是用含有26个十六进制数(0-9和A-F)的字串来表示,每个字符代表钥匙中的4个比特,4*26=104比特,再加上24比特IV就成了所谓的“128比特WEP钥匙”。

钥匙长度不是WEP安全性的主要因素,破解较长的钥匙需要拦截较多的封包,但是有某些主动式的攻击可以激发所需的流量。WEP还有其他的弱点,包括IV雷同的可能性和变造的封包,这些用长一点的钥匙根本没有用。

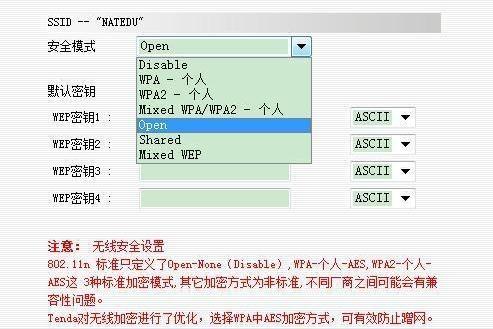

协议认证

WEP有2种认证方式:开放式系统认证(opensystemauthentication)和共有键认证(sharedkeyauthentication)。

开放式系统认证:顾名思义,不需要密钥验证就可以连接。

共有键认证:客户端需要放送与接入点预存密钥匹配的密钥。共有键一共有4个步骤:客户端向接入点发送认证请求;接入点发回一个明文;客户端利用预存的密钥对明文加密,再次向接入点发出认证请求;接入点对数据包进行解密,比较明文,并决定是否接受请求。

综上所述,共有键认证的安全性高于开放式系统认证,但是就目前的技术而言,完全可以无视这种认证。

补救措施

对WEP安全问题最广为推荐的解法是换到WPA或WPA2,不论哪个都比WEP安全。有些古老的WiFi取用点(access point)可能需要汰换或是把它们内存中的操作系统升级才行,不过替换费用相对而言并不贵。另一种方案是用某种穿隧协定,如IPsec。

参考资料

1.·